Petit lexique du réseau informatique pour les débutants

Internet est composé de l’interconnexion de réseaux informatiques rassemblant de millions d’ordinateurs. PC, tablettes, smartphones, GPS, console de jeux : tous ces appareils connectent à internet via Ethernet ou WiFi. Il n’existe pas d’organisation qui « contrôle » ou « possède » internet à proprement parler.

Le World Wide Web, ou Web pour faire plus court, est la technologie qui permet aux internautes d’accéder à des contenus digitaux. Le web contient la majeure partie des contenus populaires sur internet et constitue la partie émergée de l’iceberg que les débutants voient et utilisent.

Pour un débutant en réseau qui essaye de comprendre le fonctionnement d’internet, un peu de contexte et de vocabulaire sont nécessaires – voyons les notions importantes ensemble sur cette page.

1. Le navigateur

Débutant ou expert réseau, nous accédons tous à internet via un programme appelé « Navigateur Web ». De nos jour, ces programmes sont intégrés à tous les système d’exploitation fixe ou mobile : internet explorer, Opéra, Chrome… D’autres navigateurs indépendant sont cependant disponibles et téléchargeables sur internet.

Un navigateur est un logiciel ou une application gratuite qui vous permet de voir les pages web et la majorité du contenu en ligne. Les navigateurs les plus populaires aujourd’hui sont Google Chrome, Mozilla Firefox, Opéra, Microsoft Edge (le remplaçant d’Explorer)… Il en existe cependant encore bien d’autres plus spécialisés ou plus personnalisables mais moins accessibles pour les débutants.

Pour visiter ce site il est fort probable que vous utilisiez un navigateur web, regardez dans votre barre des tâche en bas de l’écran la fenêtre active pour savoir quel navigateur vous utilisez actuellement.

La principale tâche d’un navigateur est de convertir les données HTML/XML (code informatique web) en texte lisible par les humains.

Les navigateurs permettent d’afficher des pages Web, chaque page Web ayant une adresse unique appelée URL.

2. La page Web

Une page Web est ce que vous voyez dans votre navigateur lorsque vous surfez sur internet. En ce moment, la page sur laquelle vous lisez ces ligne est une page Web. Une page web peut être constituée de texte, de photos, d’illustrations, de diagrammes, de liens, de publicités, de vidéos ou encore d’application web.

Souvent, vous pouvez cliquer sur une zone spécifique d’une page web pour afficher une image en plus grand ou afficher plus d’informations. Lorsque vous cliquez sur un lien hypertexte – ils sont représentés par du texte de couleurs souvent souligné – il vous renvoie sur une page différente. Si vous voulez revenir an arrière vous pouvez utiliser le bouton à côté de la barre d’URL du navigateur ou plus simplement utiliser la touche « Effacer » de votre clavier.

Plusieurs pages Web liées, à propos du même sujet constituent un site web.

3. L’URL

L’URL ou « Uniform Ressource Locator », est le carnet d’adresse d’internet pour trouver pages, images, fichiers… Avec une URL, vous pouvez trouver une page en particulier sur internet, l’enregistrer en favoris ou encore la partager à vos amis facilement. Sur internet vous allez trouver des URL de partout ! En fait, de nos jour, vous allez en voir même dans votre vie de tous les jours : carte de visite, publicité, document lié…

Le format d’une URL est standard :

https://www.le-routeur-wifi.com/exemple

Qu’on raccourcis souvent par :

www.le-routeur-wifi.com/exemple ou même le-routeur-wifi.com/exemple

Parfois les URL peuvent être plus longue et complexes, mais elles suivent toutes certaines règles. Une URL est composée de trois parties principales :

- Le protocole utilisé : C’est la portion de l’adresse qui se termine par « ://« . Aujourd’hui, la majorité des pages web que vous visiterez utiliseront le protocole HTTP ou HTTPS, mais il en existe d’autres… Dans notre exemple ci-dessus, c’est « https:// ».

- L’hôte : ou le « Top-level domaine » qui se termine en général par « .com », « .fr », « .info », « .net », « .edu » ou encore « .org ». De nouvelles extensions de nom de domaine font cependant leurs apparition régulièrement pour enrichir la variété de site disponibles. Dans notre exemple ci-dessus, c’est « le-routeur-wifi.com ».

- Le nom du Fichier : Chaque page Web est un fichier enregistré sur un serveur, la fin de l’URL indique simplement le chemin d’accès à ce fichier. Parfois le fichier est facile à atteindre lorsqu’il est enregistré directement à la racine du site internet, dans notre exemple ci-dessus c’est le cas de la page « /exemple ». Il arrive cependant parfois que l’adresse d’un site ressemble à « https://www.le-routeur-wifi.com/réseau/exemple », lorsqu’il y a plusieurs « / » après le nom de l’hôte (le-routeur-wifi.com) cela signifie qu’il faut aller chercher la page demandée dans un dossier. Dans ce second exemple, la page « Exemple » se trouve dans le dossier « réseau » lui-même enregistré à la racine du serveur.

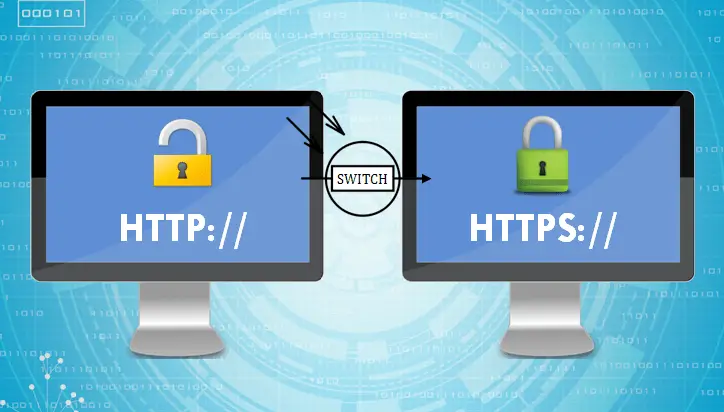

4. HTTP et HTTPS

On en entends toujours parler sur internet et je sais que la majorité d’entre vous ne sait pourtant pas de quoi il s’agit.

« HTTP » est l’acronyme de « Hypertext Transfer Protocol », il s’agit du protocole de transfert standard pour le web. Lorsqu’une page Web a ce préfixe, vous devriez être capable de charger le texte, les images et les vidéos correctement dans votre navigateur.

« HTTPS » est l’acronyme de « Hypertext Transfer Protocol Secure ». Cela signifie qu’une page web a une couche de protection supplémentaire pour chiffrer vos données entre votre ordinateur et le serveur distant. Cela permet de mieux protéger vos mots-de-passe et informations personnelles importantes, surtout lorsque vous êtes connecté à un réseau public. Dès que vous vous connectez à votre banque en ligne ou que vous vous apprêtez à payer un article en ligne avec votre carte de crédit, je vous conseille vivement de vérifier si la page est en HTTPS.

5. HTML et XML

Le HTML ou « Hypertext Markup Language » est le langage de programmation des pages web. C’est le HTML qui permet à votre navigateur d’afficher les informations et illustration d’une certaine façon sur la page. Si vous débutez en réseau web, vous n’avez pas besoin de connaitre le langage HTML, simplement être au courant de son existence suffira.

Le XML, c’est « l’eXtensible Markup Language », un cousin du HTML principalement concentré sur les bases de données texte.

Le XHTML est une combinaison du HTML et du XML.

6. l’Adresse IP

Votre ordinateur et tous vos appareils connectés utilisent ce qu’on appelle une adresse IP pour se connecter à internet, c’est en quelque sorte leurs « numéro international d’identité » le temps d’une connexion. Dans la majorité des cas les adresses IP sont assignées automatiquement pour que vous n’ayez pas à vous en soucier. Les débutants changent rarement leurs adresse IP car cette notion reste trop floue pour appréhender l’utilité d’une telle manœuvre.

Une adresse IP ressemble à ceci :

168.3.104.9 (adresse IPV4)

ou à ceci :

21DA:D3:0:2F3B:2AA:FF:FE28:9C5A (adresse IPV6)

Tous les ordinateurs, smartphones et appareils mobiles qui peuvent accéder à internet possède une adresse IP pour des raisons de tracking (surveillance). Cette adresse peut être fixe et ne jamais changer entre chaque connexion ou dynamique et changer à chaque nouvelle connexion. Ce qui ne change pas c’est que cet identifiant est unique et permet d’identifier un ordinateur en rien de temps.

Lorsque vous naviguez sur internet, que vous envoyez un mail ou que vous recevez un message sur Messenger, votre adresse IP sert de « plaque d’immatriculation » pour votre appareil et permet un meilleur suivi des informations.

>>En savoir plus sur les adresses IP<<

7. Les FAI

Les FAI ou « Fournisseurs d’Accès à Internet » sont les entreprise proposant un accès à internet. Certains FAI sont gratuits pour les écoles, les institutions ou les bibliothèques, mais en général vous devrez payer pour avoir un accès internet à la maison. Le FAI est l’entreprise ou l’organisation gouvernementale qui va se charger de connecter votre domicile au reste du réseau internet mondial.

Aujourd’hui les FAI proposent de nombreux services complémentaires comme la TV par internet ou les appels illimités sur ligne fixe. Vous pourrez trouver des offres plus ou moins intéressantes chez chaque FAI en fonction de votre position géographique, de vos besoins en terme de débit et de votre budget. Si vous voulez jouer en ligne et regarder des vidéos en streaming, vous aurez besoin d’une connexion FAI rapide par fibre, mais si vous vous contentez de naviguer sur le web, un plus petit abonnement suffira !

>>Voir mon classement des FAI français<<

8. Le routeur

Le routeur ou routeur-modem en fonction des installation, est l’appareil dans le réseau qui est chargé de distribuer le trafic disponible entre tous les appareils connectés. Les routeurs récents peuvent être filaire, WiFi ou les deux.

Le routeur offre une protection supplémentaire au réseau, empêchant un accès direct aux appareils connectés. De nombreux appareils récents embarquent plus de lignes de défense comme un firewall matériel ou un contrôle parental pour tout le réseau.

Souvent votre FAI va vous fournir un routeur, en France c’est l’appareil qu’on appelle « Box internet ». Cet appareil rassemble Modem, routeur et souvent un média centre pour gérer la télé. Si vous choisissez de changer de routeur, il faudra l’installer vous même (aujourd’hui les installations sont assistées et simples même pour un débutant).

>>Voir mon classement des meilleurs routeurs<<

9. L’e-Mail

L’Email est le « courrier électronique ». C’est le système permettant d’envoyer un message écris d’un ordinateur à un autre. Les emails sont en général gérés par un service WebMail – Gmail ou Yahoo Mail par exemple – ou par un programme tiers comme Outlook ou Apple Mail.

Les débutants en réseau peuvent se créer une adresse mail facilement (en général vous en avez une avec votre abonnement internet en @orange.fr, @sfr.fr…) pour communiquer avec leurs proches, mais l’utilisation de boite mail n’est pas limitée à 1 par personne. Vous pouvez très bien ouvrir une boite mail personnelle, une boite mail pro, une boite mail pour les spams…

10. Le Spam email et les filtres

Le « Spam » est un mot de jargon informatique désignant tous les messages indésirable qu’on peut croiser sur le net. Le Spam email se classe en deux grandes catégories : la publicité de masse envoyée à toute la base de données client d’une entreprise par exemple, qui est embêtante, et les hackers qui envoient de faux messages pour essayer de vous faire entrer des informations personnelles pour les récupérer, ce qui est dangereux.

Appliquer des filtres est la meilleure défense actuellement disponible contre les spams (avec votre bon sens). La majorité des services mails disposent aujourd’hui d’une option de filtrage automatique. Ces logiciels effectuent plusieurs vérifications avant de vous laisser ouvrir un mail :

- Vérification par mots-clés : certains mots-clés concernant des activités illégales, la prostitution ou les jeux d’argent, sont automatiquement filtrés par les boites mails performantes.

- Vérification de la case : les messages avec un objet tout en majuscules (pour être plus visibles) ont aussi tendance à être filtrés.

- Vérification de l’émetteur : certainement la protection la plus efficace pour le spam email, cette couche de protection compare l’e-mail de l’expéditeur à une base de donnée de toutes les boites mails de spam, si il trouve une correspondance, le message est filtré.

En plus de toutes ces protections bien connues aujourd’hui, je vous conseille de rester prudent lorsque vous ouvrez un email : Connaissez-vous l’adresse mail de l’expéditeur ? Vous demande-t-il des données personnelles ? Si c’est votre banque qui vous envoie un message, appelez votre conseiller par téléphone pour demander confirmation qu’il s’agit bien d’eux.

11. Les média sociaux

En pleine explosion depuis quelques années, les média sociaux sont des sites internet ou applications web qui permettent à des particuliers de partager leurs quotidien (texte, photo, vidéo…) avec des centaines/milliers de personnes sur internet. Facebook est sans conteste le plus connu aujourd’hui bien qu’il perde en popularité ces derniers temps. Il existe une multitude de réseaux sociaux sur internet allant de la plateforme généraliste comme Facebook, au réseau professionnel comme LinkedIn en passant par Instagram, un réseau social spécialisé dans la photo.

Les réseaux sociaux sont gratuits à l’utilisation. Comme souvent en marketing, cela ne veux dire qu’une chose : Le produit c’est vous ! En publiant vos centre d’intérêt et votre vie sur les réseaux sociaux, vous donnez des informations à ces géants du web qu’ils revendent ensuite à des entreprises pour afficher des publicités ciblées sur votre navigateur. C’est aussi grâce/à cause de cette surveillance généralisée des réseaux sociaux que voient le jour des scandales comme le Cambridge Analytica.

Ce qui fait peur dans cette histoire c’est que Facebook et les autres géants du web commencent à avoir tellement d’informations à propos de tellement de monde qu’il leurs deviens possible de littéralement prédire votre comportement et l’influencer si besoin. Vous n’êtes pas sur les réseaux sociaux et vous vous félicitez de ne pas être concerné par toute cette surveillance de masse ? Faux ! Le simple fait que vous ne soyez pas inscrit sur Facebook donne des informations sur vous, sans parler de vos amis et proches qui ont déjà publié des photos/publications vous concernant !

Vous n’êtes pas sur les réseaux sociaux, vous n’avez pas d’amis et vous menacez de procès toutes les personnes qui vous prennent en photo pour publier sur Facebook ? Encore perdu, Facebook travaille main dans la main avec d’autres géants du secteur comme Google, Apple ou Amazon. Vous n’êtes peut-être jamais allé sur Facebook et pourtant eux, vous connaissent très bien !

Comme toujours avec les sites internet, je vous conseille de bien protéger vos informations personnelles si vous voulez utiliser un réseau social ! Vous l’aurez compris je n’aime pas beaucoup ces réseaux « sociaux », ils représentent à l’heure actuelle à la fois l’avenir de la communication interpersonnelle mais aussi un moyen de surveillance et de manipulation pouvant influencer les masses.

12. Le E-commerce

Vous devez commencer à comprendre que lorsqu’il est question de réseaux, on rajoute un « e » devant des termes courant pour les adapter au web… Ici c’est pareil, le e-commerce ou « Commerce Electronique » consiste à vendre des produits ou services via internet. Tous les jours des milliards d’euros transitent sur le web via des sites de e-commerce.

Le shopping sur internet est encore une tendance assez nouvelle en France et une partie de la population est encore réticente à passer par ce média pour effectuer des achats. Les ventes sur internet continuent cependant d’augmenter au détriment des boutiques physiques. Aujourd’hui n’importe quel magasin sérieux a sa boutique en ligne pour profiter des deux canaux de vente. De plus, des géants du web comme Amazon ont fait leurs apparition proposant une offre bien plus variée et complète.

Le E-commerce est rendu possible par les échanges sécurisés en HTTPS qui chiffrent toutes les données personnelles de l’utilisateur et par les entreprises ayant misé sur ce nouveau moyen de vente.

Lorsque vous faites des achats sur internet il vous sera demandé d’entrer vos informations de CB, Paypal (un site spécialisé dans les paiements) ou de virement bancaire. D’autres moyens de paiement alternatifs ont même aujourd’hui vu le jour sur Internet et existent grâce à Internet, les Bitcoins et autres monnaies virtuelles.

13. Le chiffrement et l’authentification

Le Chiffrement est un procédé qui permet de transformer des données lisibles et compréhensibles par les humains en code mathématique indéchiffrable par les hackers.

Pour un peu d’histoire de ce procédé, je vous conseille l’excellent film sur « Enigma » racontant à la fois la création du premier système de chiffrement complexe ainsi que celle du premier ordinateur.

Les procédés de chiffrement utilisés aujourd’hui sont bien plus complexes et impossibles à déchiffrer avec un ordinateur classique. Pour faire simple, l’ordinateur cible et l’ordinateur source ont une « clé de chiffrement » commune. L’ordinateur source se sert de sa clé pour chiffrer le message, ne le rendant déchiffrable que pour la personne ayant aussi la clé de chiffrement. Il envoie ces informations complètement illisibles par internet, l’ordinateur cible reçois le message et se sert de sa clé pour déchiffrer le message. J’ai énormément simplifié le procédé ici pour le présenter de manière simple, sachez simplement qu’aujourd’hui plusieurs clés sont nécessaires pour effectuer ces échanges.

Le chiffrement est la base de tout l’internet sécurisé, comme les banques en ligne ou les services de paiement. Lorsqu’un système de chiffrement performant est en place il deviens impossible de récupérer vos informations personnelles en interceptant les messages.

L’authentification est intimement liée au chiffrement. C’est le procédé complexe (échange de clé et autres niveaux de sécurité) qui permet aux ordinateurs de vérifier que vous êtes bien qui vous prétendez être.

>>En savoir plus sur les VPN et le chiffrement<<

14. Le téléchargement

« Télécharger » est un terme largement utilisé sur internet, il permet de désigner le transfert d’un ou plusieurs fichiers d’un serveur à un ordinateur via internet. Généralement, on parle de télécharger des musiques, des films, des jeux ou des programmes. Par exemple, vous pourriez vouloir :

- Télécharger une musique sur votre téléphone pour pouvoir l’écouter hors-ligne.

- Télécharger un programme sur votre ordinateur.

- Télécharger un film ou une série sur votre TV.

Plus le fichier que vous téléchargez est gros, plus le téléchargement risque de prendre du temps pour se terminer sur votre ordinateur. Certains téléchargements prennent quelques secondes (images), d’autres quelques minutes (musique HQ) et certains prennent plusieurs dizaines de minutes pour se terminer. Il est important de se rappeler que la vitesse de téléchargement dépends grandement de votre vitesse d’accès à internet.

Les pages qui proposent un fichier à télécharger disposent la plus part du temps d’un bouton « Télécharger » sur lequel il faudra cliquer pour lancer le téléchargement. Si un téléchargement se lance sur internet sans que vous ne sachiez de quoi il s’agit, n’acceptez jamais de l’enregistrer sur votre appareil ! Il pourrait s’agir d’un logiciel malveillant.

>>Faire un speedtest pour tester votre connexion internet<<

15. Le Cloud-computing

Le terme de « Cloud-computing » est assez récent et permet de désigner les logiciels et programmes qui s’exécutent sur internet plutôt que directement sur votre ordinateur… Un peu de mise en situation pour les débutants : Habituellement lorsque vous voulez utiliser un programme, il est nécessaire de le télécharger sur votre ordinateur et de l’y installer pour pouvoir avoir accès à ses services. Avec un programme de cloud-computing, le programme est déjà installé sur un serveur internet et il vous suffit de vous y connecter avec vos identifiants pour accéder au service.

Certains services web étant trop complexes ou trop cher à mettre en place pour les particuliers, le Cloud-computing a encore de beaux jours devant lui.

Le service de cloud computing le plus utilisé actuellement étant certainement le stockage cloud. Il s’agit tout simplement d’un espace de stockage (comme une clé USB ou un disque dur) sur internet qui permet de stocker des fichiers et d’y accéder depuis n’importe quel appareil.

16. Le Firewall

Le Firewall ou « Pare-feu » en Français, est un terme générique pour désigner un système anti-destruction. Dans le cas des ordinateurs, un firewall est un logiciel qui protège votre ordinateur des hackers (pirates informatiques) et virus.

Les logiciels firewall sont très variés, allant du petit logiciel antivirus pour particulier à des systèmes matériels et logiciels complexes et très coûteux pour les grandes entreprises. Certains firewall sont gratuits, il est même probable que vous en ayez un installé de base sur votre ordinateur.

Comme tout le monde, je vous conseille d’activer votre firewall pour vous protéger des menaces sur internet.

17. Le Malware

Un « Malware » est un terme généraliste désignant un logiciel malveillant créé par des hackers. On retrouvera sous l’appellation de « malware » les virus, les kay-loggers, les programmes zombies et n’importe quel autre logiciel essayant de :

- Vandaliser votre ordinateur

- Voler vos informations

- Prendre le contrôle à distance de votre ordinateur

- Vous manipuler pour vous faire acheter quelque-chose

Les malware sont des bombes à retardement dont il faut vous débarrasser le plus rapidement possible. Protégez-vous avec un firewall efficace et apprenez comment empêcher ces programmes d’infester votre ordinateur.

18. Le Trojan

Un « Trojan » ou « Cheval de Troie » est un type spécial de programme de piratage qui repose sur l’utilisateur pour l’installer et l’activer. Nommé d’après le fameux Cheval de Troie, il est courant de « déguiser » son Trojan en programme légitime.

Il s’agit parfois d’un film/une série ou un fichier .exe à installer. Le pouvoir du trojan ne repose donc que sur l’incapacité de l’utilisateur à le repérer et le logiciel ne peux fonctionner que si vous lui en donnez la permission.

Je vous conseille de faire très attention aux fichiers que vous téléchargez (une analyse rapide par votre anti-virus ne prends que quelques secondes…) pour vous protéger de ce genre d’attaques.

19. Le Phishing

Le Phishing ou « pêche » en Français, consiste à envoyer de faux mails de banque/gros site en ligne pour voler vos informations. Le hacker va reproduire à l’identique tout un site que vous avez l’habitude d’utiliser avec une petite modification dans l’URL et vous envoyer un mail vous demandant de vous connecter pour « profiter d’une réduction » ou « valider vos informations de livraison »… Ne s’agissant pas du vrai site, le hacker va pouvoir récupérer les données personnelles de connexion de votre compte pour les modifier et en profiter.

Bien que certaines attaques de Phishing puissent être très convaincantes, je vous conseille d’y faire très attention car même les utilisateurs avertis se font parfois avoir! Pour vous protéger, vérifier toujours l’adresse mail de vos correspondants et demandez validation à votre conseiller bancaire avant de répondre directement à un mail.

20. Le Blog

Le « Blog » est la contraction des deux termes anglais « Web Log » ou « journal web » en Français. Il s’agit d’un site de publication d’articles généralement thématiques, mis en ligne par un professionnel, une entreprise ou encore un particulier (comme sur le site où vous êtes en ce moment). Les sujets sont aussi variés qu’il est possible d’avoir de centre d’intérêts ou de passions : les réseaux informatiques, le tennis, le management, la photographie , le tricot ou les techniques de bilboquet (je suis sûr qu’on peut trouver celui-là avec un peu de travail de recherche !)…

Absolument n’importe-qui peut créer un blog sur internet. Il existe différentes méthodes certaines gratuites, d’autres ne coûtant que quelques euros par ans et d’autres plus professionnelles pouvant coûter des centaines d’euros par mois.

Habituellement les articles de blogs sont organisés par ordre chronologique, mais le webmaster (propriétaire du blog) peut en décider autrement.

21. Le Up-Time

Le up-time ou « temps debout » en Français est un terme utilisé en réseau pour désigner le temps qu’un serveur va passer en-ligne en moyenne. Les serveurs proposant des services web (VPN, DNS…) devant toujours être en ligne, il est important de choisir un fournisseur de service avec un up-time le plus haut possible.

Le up-time s’oppose au « down-time » ou « temps à terre » en Français, qui désigne le temps qu’un serveur va passer hors ligne en moyenne.

Ce site est parfait : Il répond aux questions des utilisateurs débutants ou non. 21 termes parfaitement expliqués et compréhensibles, bonne présentation du texte …dans un bon français et des illustrations. C’est vraiment le sésame idéal. Je pars à la recherche de la suite de ce lexique espérant qu’il existe.

Merci pour cet excellent travail.

Merci beaucoup à vous Chantal pour ce commentaire encourrageant pour mon travail 🙂

Je n’ai pas encore proposé d’article complémentaire à celui-ci mais votre commentaire me motive à vous en préparer un !